แผนงานด้านความปลอดภัยสำหรับโครงการ Web3

แผนงานความปลอดภัยของโปรโตคอล Web3 เป็นเอกสารเชิงกลยุทธ์ที่ช่วยให้ทีมโครงการวางแผนและดำเนินการงานที่เกี่ยวข้องกับความปลอดภัยตลอดวงจรชีวิตของโปรโตคอล

มันทำหน้าที่เป็นทั้งคู่มือปฏิบัติสำหรับการใช้งานภายในและเป็นเครื่องมือสื่อสารเพื่อแจ้งให้ชุมชนทราบถึงความพยายามด้านความปลอดภัยของทีม

แผนงานมีการพัฒนาไปพร้อมกับผลิตภัณฑ์และสะท้อนถึงกิจกรรมที่วางแผนไว้และดำเนินการเสร็จสิ้นซึ่งมีเป้าหมายเพื่อปรับปรุงความปลอดภัยของโปรโตคอล

ขั้นตอนวงจรชีวิต

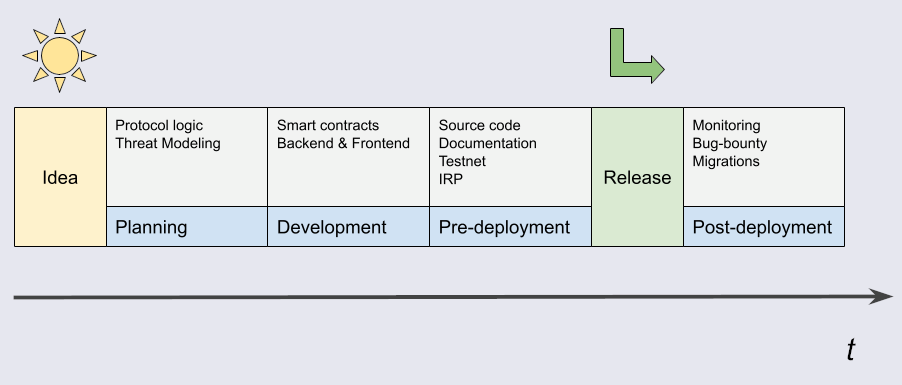

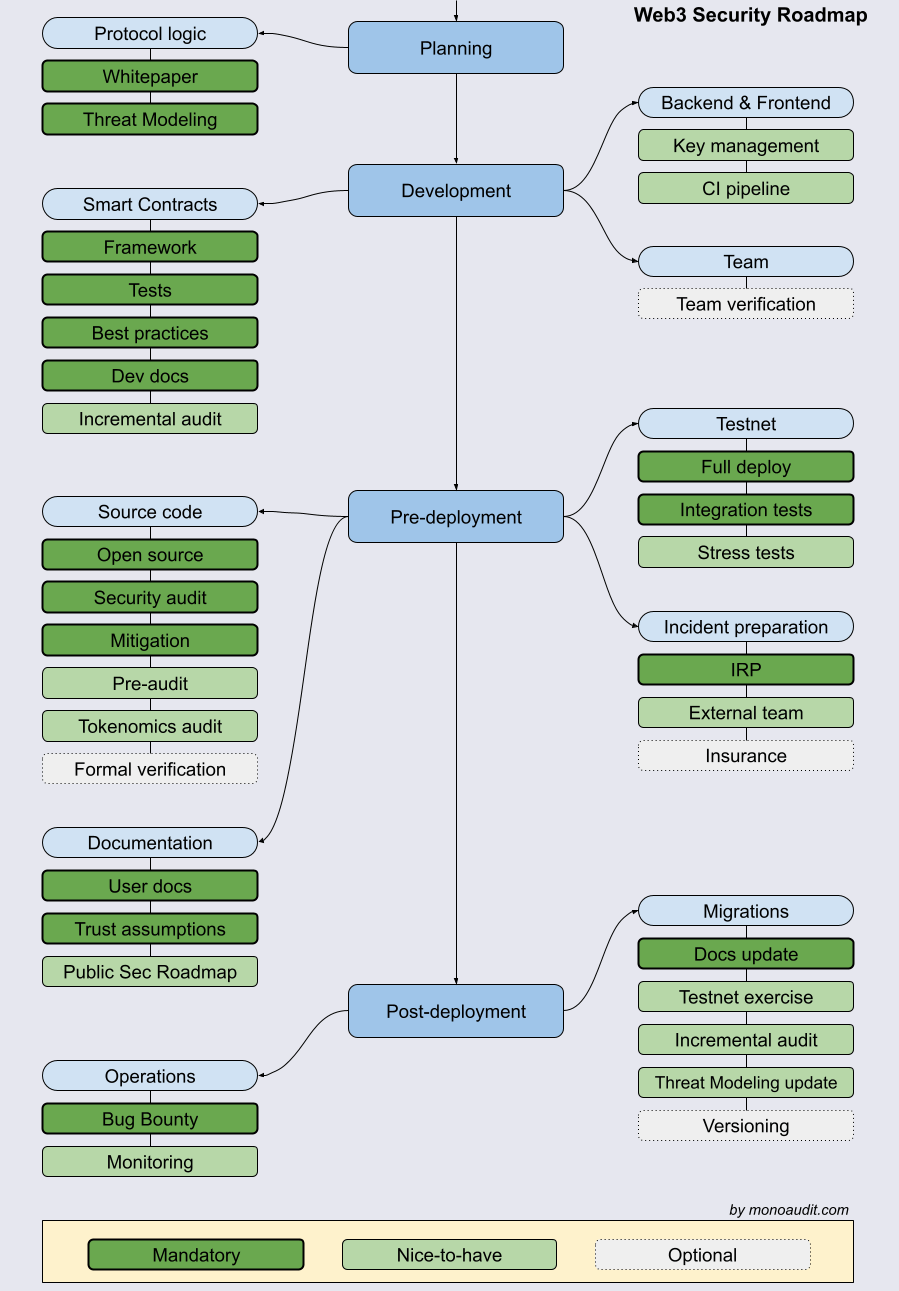

แผนงานครอบคลุมทุกขั้นตอนของชีวิตโปรโตคอล ตั้งแต่การคิดค้นไปจนถึงการบำรุงรักษาหลังการเปิดตัว

มันแบ่งกิจกรรมที่เกี่ยวข้องกับความปลอดภัยออกเป็นสี่ขั้นตอน: การวางแผน การพัฒนา ก่อนการใช้งาน และหลังการใช้งาน

ขั้นตอนการวางแผนเริ่มต้นเมื่อผู้ก่อตั้งมุ่งมั่นที่จะเปิดตัวโปรโตคอล นี่คือจุดที่งานพื้นฐานเริ่มต้นขึ้น แม้ว่าการเขียนโค้ดยังไม่ได้เริ่มต้นก็ตาม

ขั้นตอนการพัฒนาเริ่มต้นเมื่อวิศวกรเริ่มเขียนโค้ด และสามารถดำเนินการเป็นรอบตลอดอายุการใช้งานของโปรโตคอล โดยเฉพาะอย่างยิ่งกับการอัปเดตและการทำซ้ำบ่อยครั้ง

ขั้นตอนก่อนการใช้งานเกิดขึ้นเมื่อเฟสการพัฒนาระบบเสร็จสมบูรณ์แต่ยังไม่ได้เปิดตัว นี่เป็นช่วงเวลาที่มีความเสี่ยง: ทีมมักจะอยู่ภายใต้ความกดดันในการเปิดตัว แต่การเร่งรีบอาจนำไปสู่ผลลัพธ์ที่เลวร้าย ขั้นตอนนี้ควรมุ่งเน้นไปที่การตรวจสอบความพร้อมด้านความปลอดภัยและการแก้ไขปัญหาที่สำคัญ

ขั้นตอนหลังการใช้งานรวมถึงการดำเนินงานอย่างต่อเนื่อง เช่น การตรวจสอบ การอัปเดตและการโยกย้าย เพื่อรักษาความเสถียรในระยะยาวของโปรโตคอล

ทางเลือกในรายการแผนงาน

แผนงานใช้สามระดับความสำคัญ

การดำเนินการที่จำเป็นเป็นสิ่งที่ไม่สามารถต่อรองได้สำหรับโปรโตคอลที่เน้นความปลอดภัยใดๆ

การดำเนินการ "ดีที่จะมี" อาจไม่สามารถใช้ได้ในทุกกรณี แต่ควรพิจารณาว่าจำเป็นเมื่อเหมาะสม

การดำเนินการทางเลือกอาจถูกข้ามโดยทีมขึ้นอยู่กับบริบท แม้ว่าการนำไปใช้สามารถเพิ่มชั้นการป้องกันอีกชั้นหนึ่งได้

การเผยแพร่แผนงาน

การเผยแพร่แผนงานความปลอดภัยต่อสาธารณะช่วยให้ทีมสร้างความไว้วางใจกับผู้ใช้โดยการสื่อสารกลยุทธ์ความปลอดภัยอย่างชัดเจน

แผนงานเวอร์ชันแรกๆ จะอธิบายเพียงเจตนาเท่านั้น เมื่อการพัฒนาก้าวหน้า จุดต่างๆ ในแผนความปลอดภัยจะพัฒนาจากการประกาศไปสู่ข้อเท็จจริง

เมื่อโปรโตคอลพัฒนาขึ้น แผนงานควรรักษาไว้เป็นเอกสารที่มีชีวิตพร้อมการควบคุมเวอร์ชันและประวัติการเปลี่ยนแปลง ทำให้ผู้ใช้และผู้เข้าร่วมสามารถติดตามความคืบหน้าและเข้าใจสถานะความปลอดภัยของโปรโตคอลได้อย่างง่ายดาย

การวางแผน

ตรรกะของโปรโตคอล

เอกสารประกอบ

สิ่งสำคัญคือการจัดทำเอกสารตรรกะหลักของโปรโตคอลตั้งแต่เนิ่นๆ ในขั้นตอนการวางแผน

ไม่ว่าจะเป็นในรูปแบบของไวท์เปเปอร์หรือเอกสารเชิงโต้ตอบ สิ่งนี้ช่วยให้สมาชิกในทีมปรับเป้าหมายการนำไปใช้ให้สอดคล้องกัน ทำหน้าที่เป็นข้อมูลอ้างอิงหลักสำหรับผู้ตรวจสอบ และให้ภาพรวมที่ชัดเจนเกี่ยวกับฟังก์ชันการทำงานที่ตั้งใจไว้ของโปรโตคอลแก่ผู้ใช้

เอกสารนี้ควรเปิดเผยต่อสาธารณะและอัปเดตให้ทันสมัยอยู่เสมอ

การจำลองภัยคุกคาม

การจำลองภัยคุกคามควรเริ่มต้นหลังจากกำหนดสถาปัตยกรรมของโปรโตคอลแล้ว แต่ก่อนที่จะเริ่มเขียนโค้ด

สิ่งนี้เกี่ยวข้องกับการวิเคราะห์การไหลของค่าและข้อมูลผ่านโปรโตคอล การจับคู่การพึ่งพา และการระบุเวกเตอร์การโจมตีที่อาจเกิดขึ้น

เอกสารผลลัพธ์ควรอธิบายถึงความเสี่ยง ผลกระทบที่อาจเกิดขึ้น และกลยุทธ์การลดความเสี่ยง

หากโมเดลภัยคุกคามเปิดเผยข้อบกพร่องที่สำคัญ ควรมีการแก้ไขตรรกะของโปรโตคอล

การเผยแพร่ข้อมูลนี้แสดงให้เห็นถึงความมุ่งมั่นของทีมต่อความปลอดภัยเชิงรุก

การพัฒนา

สัญญาอัจฉริยะ

กรอบการทำงานที่จัดตั้งขึ้น

เมื่อการพัฒนาเริ่มต้นขึ้น การเลือกกรอบการทำงานของสัญญาอัจฉริยะที่ทันสมัยและเป็นที่นิยมอย่างแพร่หลายจึงเป็นสิ่งสำคัญ

การตัดสินใจนี้ช่วยให้กระบวนการทำงานภายในง่ายขึ้น และทำให้ชุมชน ผู้ตรวจสอบ และผู้สนับสนุนสามารถโต้ตอบกับฐานโค้ดได้ง่ายขึ้น

กรอบการทำงานดังกล่าวโดยทั่วไปจะนำเสนอระบบนิเวศที่แข็งแกร่งพร้อมเครื่องมือ linters และการรวมปลั๊กอิน

การทดสอบอัตโนมัติ

การทดสอบเป็นข้อกำหนดพื้นฐานในระหว่างขั้นตอนการพัฒนา

การเขียนการทดสอบหน่วย การทดสอบการรวม และการทดสอบ fuzz (หากมี) ช่วยให้มั่นใจได้ว่า codebase ทำงานได้อย่างน่าเชื่อถือ

ไปป์ไลน์ CI ที่รวมเข้าด้วยกันอย่างดีควรเรียกใช้การทดสอบเหล่านี้โดยอัตโนมัติหลังจากการเปลี่ยนแปลงแต่ละครั้ง ป้องกันไม่ให้โค้ดที่เสียหายถูกรวมเข้าด้วยกัน

ความโปร่งใสเกี่ยวกับความครอบคลุมของการทดสอบและผลลัพธ์ช่วยเพิ่มความไว้วางใจกับผู้ใช้และผู้มีส่วนได้ส่วนเสียภายนอก

แนวปฏิบัติที่ดีที่สุด

การปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดที่กำหนดไว้ในการพัฒนาและรักษาความปลอดภัยสัญญาอัจฉริยะช่วยให้ทีมหลีกเลี่ยงข้อผิดพลาดทั่วไปได้

ด้วยการรวมแนวทางปฏิบัติเหล่านี้เข้ากับการพัฒนาผ่านกรอบการทำงานและระบบอัตโนมัติของ CI ทีมจะวางรากฐานที่แข็งแกร่งสำหรับโปรโตคอลที่ปลอดภัย

เอกสารประกอบสำหรับนักพัฒนา

การรักษาเอกสารสำหรับนักพัฒนาให้ทันสมัยอยู่เสมอสนับสนุนทั้งการถ่ายทอดความรู้ภายในและความร่วมมือภายนอก

เมื่อสมาชิกในทีมเข้าออก เอกสารจะช่วยให้มั่นใจถึงความต่อเนื่อง

สำหรับผู้ตรวจสอบ ผู้สนับสนุน และนักวิจัยภายนอก เอกสารที่ดีจะช่วยลดความซับซ้อนในการเรียนรู้และช่วยให้พวกเขามีส่วนร่วมกับโค้ดได้อย่างมีประสิทธิภาพมากขึ้น

การตรวจสอบความปลอดภัยแบบเพิ่มขึ้น

การตรวจสอบแบบดั้งเดิมให้ภาพรวมของความปลอดภัย ณ จุดใดจุดหนึ่ง แต่การตรวจสอบแบบเพิ่มขึ้นจะติดตามกระบวนการพัฒนาอย่างต่อเนื่อง

การตรวจสอบเหล่านี้เริ่มต้นด้วยการคอมมิตโค้ดครั้งแรกและติดตามช่องโหว่เมื่อโค้ดพัฒนาขึ้น

ทุกครั้งที่มีการเพิ่มโค้ดใหม่ ผู้ตรวจสอบจะมุ่งเน้นไปที่การเปลี่ยนแปลงล่าสุดเท่านั้น

วิธีการนี้ช่วยลดระยะเวลาการตอบกลับ ช่วยให้นักพัฒนาแก้ไขปัญหาได้เร็วขึ้น และลดภาระงานของผู้ตรวจสอบความปลอดภัย

Backend & Frontend

การจัดการคีย์ Hot Wallet

ความปลอดภัยไม่ได้จำกัดอยู่แค่สัญญาอัจฉริยะ

ระบบภายในหรือภายนอกใดๆ ก็ตามต้องได้รับการจัดการอย่างระมัดระวัง โดยเฉพาะอย่างยิ่งเมื่อต้องจัดการกับคีย์กระเป๋าเงินร้อนหรือสิทธิ์ผู้ดูแลระบบ

การรั่วไหลของคีย์ยังคงเป็นสาเหตุหลักของการละเมิดโปรโตคอล ดังนั้นทีมควรพึ่งพาโซลูชันการจัดการความลับที่ได้รับการพิสูจน์แล้ว

ไปป์ไลน์ CI สำหรับความปลอดภัย

นอกเหนือจากไปป์ไลน์ CI พื้นฐานสำหรับการทดสอบแล้ว การรวมเครื่องมือที่สแกนหาช่องโหว่ในการพึ่งพาอาศัยกันยังสามารถป้องกันการโจมตีซัพพลายเชนได้อีกด้วย

เครื่องมือเหล่านี้ช่วยระบุแพ็คเกจที่ล้าสมัยหรือมีช่องโหว่ในระหว่างกระบวนการสร้าง และสามารถทำงานอัตโนมัติเป็นส่วนหนึ่งของเวิร์กโฟลว์ CI/CD

ทีม

การตรวจสอบทีม

ต้องคำนึงถึงปัจจัยมนุษย์

ภัยคุกคามจากภายในเป็นเรื่องจริง โดยเฉพาะอย่างยิ่งในโปรโตคอลที่มีมูลค่าสูง

ทีมควรใช้เครื่องมือตรวจสอบและข้อจำกัดตามบทบาทเพื่อลดความเสี่ยง

บริการตรวจสอบทีมจะช่วยระบุบุคคลที่น่าสงสัยหรือจำกัดการกระทำของพวกเขา

การเปิดเผยสมาชิกในทีมและผู้มีส่วนร่วมต่อสาธารณะยังสามารถสร้างความไว้วางใจให้กับผู้ใช้ได้อีกด้วย

ก่อนการใช้งาน

ซอร์สโค้ด

โอเพ่นซอร์ส & การตรวจสอบสัญญาอัจฉริยะ

เมื่อผลิตภัณฑ์ใกล้จะเปิดตัว การทำให้ซอร์สโค้ดเป็นแบบโอเพนซอร์สและการตรวจสอบสัญญาอัจฉริยะบนเชนเป็นสิ่งสำคัญ

ใน Web3, ซอร์สโค้ดแบบปิดถือเป็นธงแดงมากกว่ามาตรการความปลอดภัย

ผู้โจมตียังคงสามารถวิเคราะห์ bytecode ได้ ในขณะที่ความโปร่งใสส่งเสริมให้ชุมชนมีส่วนร่วมในความปลอดภัย

รายการตรวจสอบก่อนการตรวจสอบ

การตรวจสอบเบื้องต้นเป็นกระบวนการที่ไม่ซับซ้อนซึ่งออกแบบมาเพื่อระบุปัญหาต่างๆ ก่อนการตรวจสอบอย่างเป็นทางการ

ช่วยระบุเอกสารที่ขาดหายไป การทดสอบที่ล้มเหลว และสัญญาที่เสียหายได้ตั้งแต่เนิ่นๆ ช่วยประหยัดเวลาและค่าใช้จ่ายในระหว่างขั้นตอนการตรวจสอบเต็มรูปแบบ

การตรวจสอบความปลอดภัย

การตรวจสอบเต็มรูปแบบยังคงเป็นหัวใจสำคัญของความปลอดภัย Web3

แม้ว่าจะไม่รับประกันความปลอดภัยสัมบูรณ์ แต่การตรวจสอบโดยมืออาชีพจะช่วยลดความเสี่ยงของข้อบกพร่องร้ายแรงได้อย่างมาก

การเปิดเผยช่องโหว่ที่ยังไม่ได้รับการแก้ไขอย่างชัดเจน

หลังจากการตรวจสอบ การตัดสินใจใดๆ ที่จะไม่แก้ไขช่องโหว่ที่ระบุควรได้รับการอธิบายต่อสาธารณะ รวมถึงเหตุผลและผลกระทบจากความเสี่ยงใดๆ

การตรวจสอบแบบจำลองทางเศรษฐกิจ

เมื่อโปรโตคอลมีความซับซ้อนมากขึ้น การให้เหตุผลเกี่ยวกับตรรกะทางเศรษฐกิจก็ยิ่งยากขึ้น

การตรวจสอบที่เน้นตรรกะจึงมีความสำคัญมากขึ้นเรื่อยๆ โดยเฉพาะอย่างยิ่งในการตรวจจับข้อผิดพลาดในระบบที่เชื่อมต่อกันหรือโทเคโนมิกส์

การตรวจสอบเหล่านี้จะแก้ไขปัญหาที่การตรวจสอบสัญญาอัจฉริยะพื้นฐานอาจมองข้ามไป

การตรวจสอบอย่างเป็นทางการ

การตรวจสอบอย่างเป็นทางการ แม้จะใช้ทรัพยากรมาก แต่ก็สามารถให้ความมั่นใจทางคณิตศาสตร์เกี่ยวกับส่วนสำคัญของตรรกะของโปรโตคอลได้

มันช่วยลดข้อผิดพลาดของมนุษย์และอคติทางความคิด ทำให้เป็นเครื่องมือที่มีประสิทธิภาพเมื่อนำไปใช้กับส่วนประกอบที่ละเอียดอ่อนที่สุดอย่างเลือกสรร

เอกสารประกอบ

เอกสารประกอบสำหรับผู้ใช้

เอกสารสำหรับผู้ใช้ไม่ได้ช่วยแค่ผู้ใช้ปลายทางเท่านั้น

สำหรับนักพัฒนาและผู้ตรวจสอบ เอกสารระดับนี้เติมเต็มช่องว่างระหว่างการนำไปใช้ทางเทคนิคและฟังก์ชันการทำงานจริง

มันสนับสนุนการสร้างโมเดลความคิดที่ถูกต้อง โดยเฉพาะอย่างยิ่งเมื่อโค้ดเป็นนามธรรมหรือระดับต่ำ

การเปิดเผยข้อสันนิษฐานความน่าเชื่อถืออย่างชัดเจน

การระบุข้อสันนิษฐานความน่าเชื่อถือที่สนับสนุนโปรโตคอลของคุณอย่างชัดเจนเป็นอีกหนึ่งสัญญาณของวุฒิภาวะ

ตั้งแต่การพึ่งพาสัญญาของบุคคลที่สามไปจนถึงลายเซ็นหลายลายเซ็นและสิทธิ์ผู้ดูแลระบบ ผู้ใช้จำเป็นต้องรู้ว่าอะไรอยู่นอกเหนือการควบคุมโดยตรงของคุณ

ซึ่งรวมถึงโครงสร้างพื้นฐานภายใน กระเป๋าเงิน หรือระบบนอกเชนที่เกี่ยวข้องกับการเดินทางของผู้ใช้

การเปิดเผยแผนงานความปลอดภัยและสถานะอย่างชัดเจน

การเผยแพร่แผนงานความปลอดภัยเอง พร้อมกับสถานะของมัน ช่วยให้มั่นใจว่าผู้ใช้สามารถตรวจสอบเจตนาของโครงการและติดตามความคืบหน้าได้

ควรนำเสนออย่างชัดเจนและรวมลิงก์ไปยังการตรวจสอบ แดชบอร์ด และเอกสารที่เกี่ยวข้องกับความปลอดภัยอื่นๆ

Testnet

การใช้งานจริงเต็มรูปแบบ

การปรับใช้โปรโตคอลเวอร์ชันเต็มบน testnet เปิดโอกาสให้ซ้อมการปรับใช้และทดสอบคุณสมบัติในสภาพแวดล้อมที่ปลอดภัย

ควรใช้อินเทอร์เฟซเดียวกับ mainnet เพื่อจำลองประสบการณ์ผู้ใช้จริง

การทดสอบ: การรวมบนเชน; สวิตช์ปิดระบบ

การทดสอบการรวมระบบและการฝึกซ้อมการตอบสนองต่อเหตุการณ์ก็สามารถทำได้ที่นี่

Testnet ที่มีแรงจูงใจสำหรับการทดสอบความเครียดของผู้ใช้จริง

Testnet ยังสามารถสนับสนุนการตลาดและการรวบรวมข้อเสนอแนะได้อีกด้วย

ด้วยการจูงใจให้ผู้ใช้เข้าร่วมในการใช้งาน testnet ทีมสามารถระบุปัญหาการใช้งานและประสิทธิภาพภายใต้เงื่อนไขโหลดที่สมจริง พร้อมทั้งสร้างการมีส่วนร่วมของชุมชน

การเตรียมการรับมือเหตุการณ์

แผนรับมือเหตุการณ์

แม้ว่าโปรโตคอลของคุณจะดูแน่นหนาแค่ไหน การมีแผนรับมือเหตุการณ์ก็เป็นสิ่งจำเป็น

แผนนี้ควรอธิบายรายละเอียดบทบาท กระบวนการสื่อสาร ขั้นตอนการปิดระบบฉุกเฉิน การประสานงานกับผู้เชี่ยวชาญด้านกฎหมายและความปลอดภัย และงานตอบสนองที่สำคัญอื่นๆ

ควรมีการทบทวนอย่างสม่ำเสมอและนำไปใช้ในการฝึกปฏิบัติ

ข้อตกลง Blue Team

การเป็นพันธมิตรกับทีมรักษาความปลอดภัยภายนอกเพื่อตอบสนองต่อเหตุการณ์ล่วงหน้าสามารถช่วยประหยัดเวลาอันมีค่าเมื่อเกิดการโจมตีขึ้น

การเปิดเผยความร่วมมือนี้ต่อสาธารณะแสดงให้เห็นว่าคุณให้ความสำคัญกับความปลอดภัยอย่างจริงจัง

ประกันความเสียหาย

การรวมเข้ากับโปรโตคอลการประกันภัยแบบกระจายศูนย์สามารถให้ผู้ใช้มีความสามารถในการปกป้องเงินทุนของตนได้

บริการเหล่านี้อนุญาตให้ผู้ใช้แบ่งปันความเสี่ยงและสร้างตาข่ายนิรภัยเพิ่มเติม ซึ่งสะท้อนถึงความมุ่งมั่นของโครงการของคุณต่อความปลอดภัยของผู้ใช้ในเชิงบวก

หลังการใช้งาน

การปฏิบัติงาน

การตรวจสอบบนเชน

การตรวจสอบกิจกรรมบนเชนอย่างต่อเนื่องจะกลายเป็นการป้องกันแนวหน้า

ความผิดปกติที่เกิดขึ้นกะทันหันควรกระตุ้นการแจ้งเตือน เพื่อให้ทีมของคุณสามารถตอบสนองและป้องกันความเสียหายได้อย่างรวดเร็ว

ความพยายามในการโจมตีที่ระบุได้ทันเวลาสามารถหยุดยั้งได้ด้วยการเปิดใช้งานโปรโตคอลฉุกเฉิน

รางวัลสำหรับข้อบกพร่อง (Bug bounty)

การเปิดตัวโปรแกรมล่ารางวัล Bug Bounty สาธารณะเชิญชวนนักแฮกเกอร์ที่มีจริยธรรมมาทดสอบโปรโตคอลของคุณ

ด้วยช่องทางการรายงานที่ชัดเจนและรางวัลที่มีความหมาย โปรแกรมเหล่านี้จะดึงดูดความสนใจและส่งเสริมการเปิดเผยแทนการแสวงหาผลประโยชน์

การโยกย้าย

การฝึกซ้อมการโยกย้าย Testnet

Testnet ยังมีบทบาทหลังการเปิดตัวอีกด้วย

การทดสอบสถานการณ์การโยกย้ายและการปรับใช้ใหม่บน testnet สามารถป้องกันไม่ให้เกิดข้อผิดพลาดจริงตั้งแต่แรก

นอกจากนี้ยังช่วยลดแรงกดดันต่อผู้พัฒนาในระหว่างการอัปเดตที่สำคัญ

เอกสารประกอบที่ทันสมัย

การรักษาเอกสารทางเทคนิคและเอกสารผู้ใช้ให้ทันสมัยอยู่เสมอเป็นส่วนหนึ่งของการดำเนินงานที่มีความรับผิดชอบ

การเปลี่ยนแปลงใดๆ ในตรรกะ การพึ่งพา หรือกระบวนการปรับใช้ควรได้รับการบันทึก

การตรวจสอบความปลอดภัยแบบเพิ่มขึ้น

การอัปเดตโปรโตคอลทุกครั้งควรรวมการตรวจสอบความปลอดภัยแบบเพิ่มขึ้น

การตรวจสอบอย่างต่อเนื่องช่วยให้ทีมสามารถตอบสนองต่อการเปลี่ยนแปลงได้อย่างมีประสิทธิภาพโดยไม่ต้องเริ่มต้นใหม่ทั้งหมด

การทบทวนแบบจำลองภัยคุกคาม

การอัปเดตครั้งสำคัญควรกระตุ้นให้มีการทบทวนแบบจำลองภัยคุกคามของโปรโตคอลใหม่

แม้แต่การเปลี่ยนแปลงเล็กน้อยในการรวมระบบหรือการพึ่งพาก็สามารถนำไปสู่ความเสี่ยงใหม่ๆ ได้

แบบจำลองที่อัปเดตแล้วควรอ่านได้โดยเปิดเผยต่อสาธารณะเพื่อความโปร่งใส

การกำหนดเวอร์ชันที่เหมาะสมของ Frontend และ Backend

การนำแนวทางปฏิบัติในการกำหนดเวอร์ชันที่สมเหตุสมผลมาใช้กับทั้งโค้ดส่วนหน้าและส่วนหลัง ช่วยให้ระบุปัญหาได้ง่ายขึ้นและย้อนกลับไปยังเวอร์ชันที่เสถียรในระหว่างเหตุการณ์

แนวทางนี้สามารถลดความสับสนของผู้ใช้และป้องกันความเสียหายต่อชื่อเสียงในระหว่างการหยุดทำงานที่ไม่คาดคิด