Peta Jalan Keamanan untuk Proyek Web3

Peta Jalan Keamanan Protokol Web3 adalah dokumen strategis yang membantu tim proyek merencanakan dan melaksanakan tugas-tugas terkait keamanan sepanjang siklus hidup protokol.

Ini berfungsi sebagai panduan praktis untuk penggunaan internal dan sebagai alat komunikasi untuk menginformasikan komunitas tentang upaya keamanan tim.

Peta Jalan berkembang seiring dengan produk dan mencerminkan aktivitas yang direncanakan dan yang telah selesai yang bertujuan untuk meningkatkan keamanan protokol.

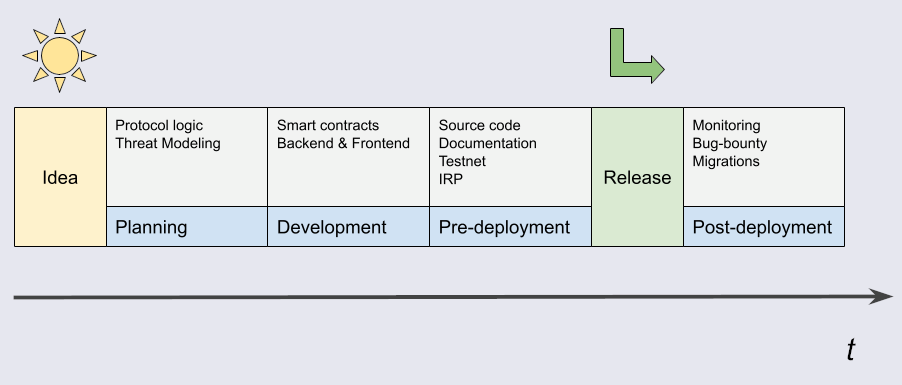

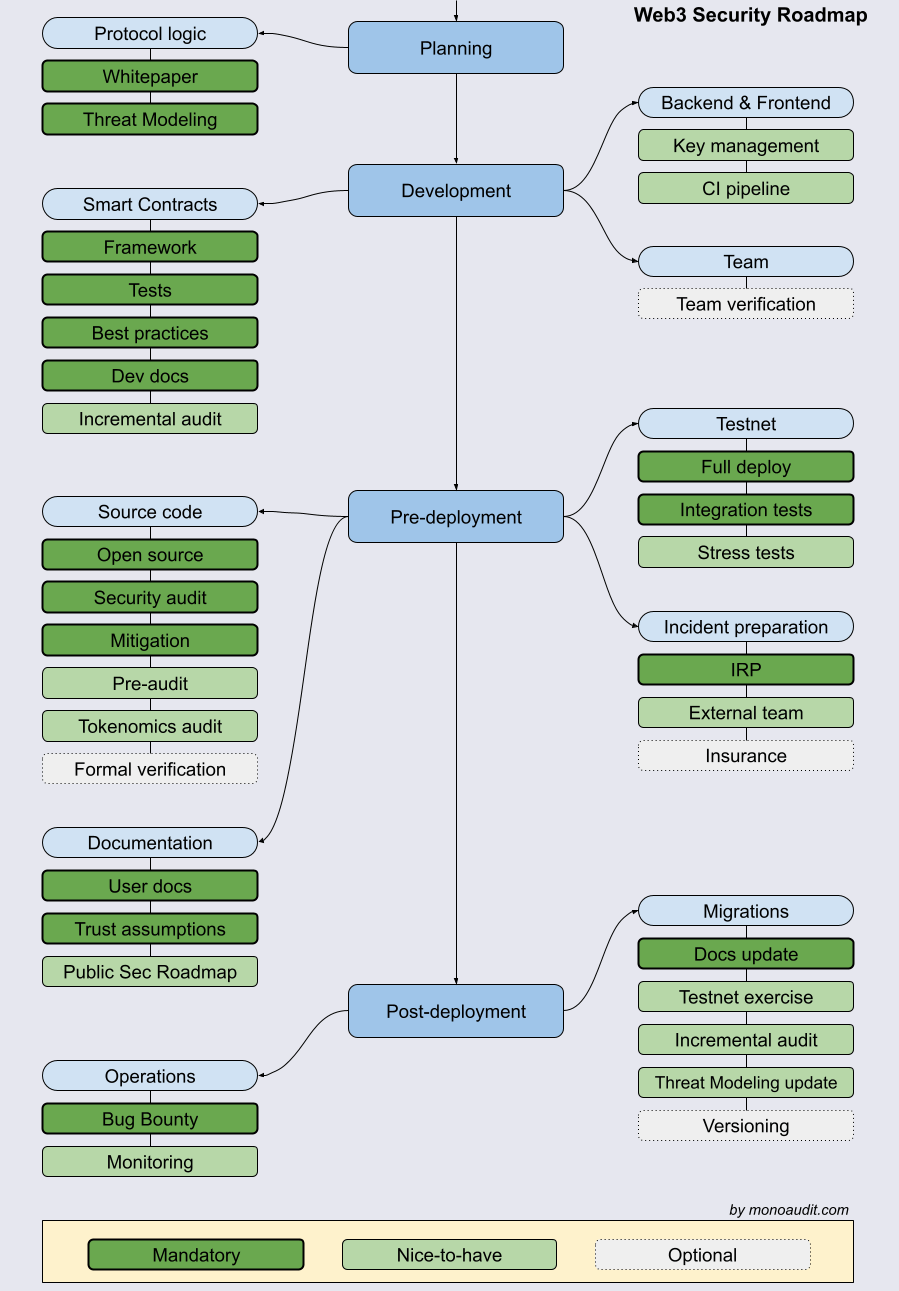

Tahapan Siklus Hidup

Peta Jalan mencakup semua tahapan kehidupan protokol, mulai dari ideation hingga pemeliharaan pasca-peluncuran.

Ini membagi aktivitas terkait keamanan menjadi empat tahap: perencanaan, pengembangan, pra-deployment, dan pasca-deployment.

Tahap perencanaan dimulai ketika para pendiri berkomitmen untuk meluncurkan protokol. Di sinilah pekerjaan dasar dimulai, bahkan jika pengkodean belum dimulai.

Tahap pengembangan dimulai ketika insinyur mulai menulis kode, dan dapat berlanjut dalam siklus sepanjang masa pakai protokol, terutama dengan pembaruan dan iterasi yang sering.

Tahap pra-deployment terjadi ketika fase pengembangan selesai tetapi sebelum peluncuran. Ini adalah periode berisiko: tim sering berada di bawah tekanan untuk meluncurkan, tetapi terburu-buru dapat memiliki konsekuensi yang menghancurkan. Tahap ini harus fokus pada verifikasi kesiapan keamanan dan penanganan masalah kritis apa pun.

Tahap pasca-deployment mencakup operasi berkelanjutan seperti pemantauan, pembaruan, dan migrasi, menjaga stabilitas jangka panjang protokol.

Pilihan dalam Item Peta Jalan

Peta jalan menggunakan tiga tingkat kepentingan.

Tindakan wajib tidak dapat dinegosiasikan untuk protokol apa pun yang berfokus pada keamanan.

Tindakan "bagus untuk dimiliki" mungkin tidak berlaku dalam setiap kasus, tetapi harus dianggap perlu bila sesuai.

Tindakan opsional dapat dilewati oleh tim tergantung pada konteks, meskipun implementasinya dapat menambah lapisan perlindungan lain.

Publikasi Peta Jalan

Mempublikasikan Peta Jalan Keamanan memungkinkan tim untuk membangun kepercayaan dengan pengguna dengan mengkomunikasikan strategi keamanan mereka dengan jelas.

Versi awal Peta Jalan hanya akan menjelaskan niat. Seiring berjalannya pengembangan, poin-poin dalam rencana keamanan akan berkembang dari deklarasi menjadi pernyataan fakta.

Saat protokol berkembang, Peta Jalan harus dipertahankan sebagai dokumen hidup dengan kontrol versi dan riwayat perubahan, memungkinkan pengguna dan peserta untuk dengan mudah melacak kemajuan dan memahami postur keamanan protokol.

Perencanaan

Logika Protokol

Dokumentasi

Penting untuk mendokumentasikan logika inti protokol di awal fase perencanaan.

Baik dalam bentuk whitepaper atau dokumentasi interaktif, ini membantu anggota tim menyelaraskan tujuan implementasi, berfungsi sebagai referensi kunci bagi auditor, dan memberi pengguna gambaran umum yang jelas tentang fungsionalitas protokol yang dimaksud.

Dokumentasi ini harus tersedia untuk umum dan selalu diperbarui.

Pemodelan Ancaman

Pemodelan ancaman harus dimulai setelah arsitektur protokol didefinisikan, tetapi sebelum pengkodean dimulai.

Ini melibatkan analisis aliran nilai dan data melalui protokol, memetakan ketergantungannya, dan mengidentifikasi vektor serangan potensial.

Dokumen yang dihasilkan harus menjelaskan risiko, potensi dampaknya, dan strategi mitigasi.

Jika model ancaman mengungkapkan cacat kritis, logika protokol harus direvisi.

Menerbitkan informasi ini menunjukkan komitmen tim terhadap keamanan proaktif.

Pengembangan

Kontrak Cerdas

Kerangka Kerja yang Ditetapkan

Setelah pengembangan dimulai, memilih kerangka kerja kontrak cerdas yang modern dan banyak digunakan menjadi penting.

Keputusan ini menyederhanakan alur kerja internal dan memudahkan komunitas, auditor, dan kontributor untuk berinteraksi dengan codebase.

Kerangka kerja semacam itu biasanya menawarkan ekosistem yang kuat dengan alat, linter, dan integrasi plugin.

Tes Otomatis

Pengujian adalah persyaratan mendasar selama fase pengembangan.

Menulis unit test, integration test, dan di mana berlaku fuzz test memastikan bahwa codebase bekerja dengan andal.

Pipa CI yang terintegrasi dengan baik harus secara otomatis menjalankan tes ini setelah setiap perubahan, mencegah kode yang rusak digabungkan.

Transparansi tentang cakupan dan hasil tes meningkatkan kepercayaan dengan pengguna dan pemangku kepentingan eksternal.

Praktik Terbaik

Mengikuti praktik terbaik yang ditetapkan dalam pengembangan dan keamanan kontrak cerdas membantu tim menghindari jebakan umum.

Dengan memasukkan praktik-praktik ini ke dalam pengembangan melalui kerangka kerja dan otomatisasi CI, tim meletakkan fondasi yang kuat untuk protokol yang aman.

Dokumentasi Pengembang

Mempertahankan dokumentasi pengembang yang mutakhir mendukung transfer pengetahuan internal dan kolaborasi eksternal.

Saat anggota tim datang dan pergi, dokumentasi memastikan kesinambungan.

Bagi auditor eksternal, kontributor, dan peneliti, dokumentasi yang baik mengurangi kurva pembelajaran dan membantu mereka berinteraksi lebih efektif dengan kode.

Audit Keamanan Inkremental

Audit tradisional memberikan gambaran sekilas tentang keamanan pada titik waktu tertentu, tetapi audit inkremental mengikuti proses pengembangan secara berkelanjutan.

Audit ini dimulai dengan komit kode pertama dan melacak kerentanan saat kode berkembang.

Setiap kali kode baru ditambahkan, auditor hanya berfokus pada perubahan terbaru.

Pendekatan ini memperpendek umpan balik, membantu pengembang memperbaiki masalah lebih cepat, dan mengurangi beban kerja peninjau keamanan.

Backend & Frontend

Manajemen Kunci Dompet Panas

Keamanan tidak terbatas pada kontrak cerdas.

Sistem internal atau eksternal apa pun memerlukan penanganan yang cermat, terutama saat berurusan dengan kunci dompet panas atau hak istimewa administratif.

Kebocoran kunci tetap menjadi penyebab utama pelanggaran protokol, jadi tim harus mengandalkan solusi manajemen rahasia yang terbukti.

Pipa CI untuk Keamanan

Selain pipa CI dasar untuk pengujian, mengintegrasikan alat yang memindai kerentanan dalam dependensi dapat melindungi dari serangan rantai pasokan.

Alat ini membantu mengidentifikasi paket yang sudah ketinggalan zaman atau rentan selama proses pembangunan dan dapat diotomatisasi sebagai bagian dari alur kerja CI/CD.

Tim

Verifikasi Tim

Faktor manusia harus diperhitungkan.

Ancaman orang dalam adalah nyata, terutama dalam protokol bernilai tinggi.

Tim harus menggunakan alat audit dan pembatasan berbasis peran untuk meminimalkan risiko.

Layanan verifikasi tim akan membantu mengidentifikasi individu yang mencurigakan atau membatasi tindakan mereka.

Membuka anggota tim dan kontributor juga dapat membangun kepercayaan pengguna.

Pra-Deployment

Kode Sumber

Verifikasi Sumber Terbuka & Kontrak Cerdas

Saat produk mendekati peluncuran, penting untuk membuat kode sumber terbuka dan memverifikasi kontrak cerdas di rantai.

Dalam Web3, kode sumber tertutup lebih merupakan bendera merah daripada langkah keamanan.

Penyerang masih dapat menganalisis bytecode, sementara transparansi mendorong komunitas untuk berkontribusi pada keamanan.

Daftar Periksa Pra-Audit

Pra-audit adalah proses ringan yang dirancang untuk mengidentifikasi masalah sebelum audit formal.

Ini mengidentifikasi dokumentasi yang hilang, pengujian yang gagal, dan kontrak yang rusak sejak dini, menghemat waktu dan uang selama fase audit penuh.

Audit Keamanan

Audit penuh tetap menjadi landasan keamanan Web3.

Meskipun tidak menjamin keamanan mutlak, tinjauan profesional secara signifikan mengurangi risiko cacat serius.

Pengungkapan Eksplisit Kerentanan yang Belum Diperbaiki

Setelah audit, setiap keputusan untuk tidak menambal kerentanan yang teridentifikasi harus dijelaskan secara publik, termasuk alasan dan implikasi risiko apa pun.

Audit Model Ekonomi

Saat protokol menjadi lebih kompleks, semakin sulit untuk memahami logika ekonomi.

Audit yang berfokus pada logika menjadi semakin penting, terutama untuk mendeteksi kesalahan dalam sistem yang saling terhubung atau tokenomics.

Audit ini mengatasi masalah yang mungkin terlewatkan oleh audit kontrak cerdas dasar.

Verifikasi Formal

Verifikasi formal, meskipun intensif sumber daya, dapat memberikan kepastian matematis seputar bagian-bagian penting dari logika protokol.

Ini mengurangi kesalahan manusia dan bias kognitif, menjadikannya alat yang ampuh ketika diterapkan secara selektif pada komponen yang paling sensitif.

Dokumentasi

Dokumentasi Pengguna

Dokumentasi pengguna tidak hanya membantu pengguna akhir.

Untuk pengembang dan auditor, tingkat dokumentasi ini mengisi kesenjangan antara implementasi teknis dan fungsionalitas aktual.

Ini mendukung pembentukan model mental yang akurat, terutama ketika kode abstrak atau tingkat rendah.

Pengungkapan Eksplisit Asumsi Kepercayaan

Dengan jelas menyatakan asumsi kepercayaan yang mendasari protokol Anda adalah tanda kematangan lainnya.

Dari ketergantungan pada kontrak pihak ketiga hingga multi-signature dan izin admin, pengguna perlu tahu apa yang berada di luar kendali langsung Anda.

Ini termasuk infrastruktur internal, dompet, atau sistem off-chain yang terlibat dalam perjalanan pengguna.

Pengungkapan Eksplisit Peta Jalan Keamanan dan Statusnya

Menerbitkan peta jalan keamanan itu sendiri, bersama dengan statusnya, memastikan bahwa pengguna dapat memverifikasi niat proyek dan melacak kemajuan.

Ini harus disajikan dengan jelas dan menyertakan tautan ke audit, dasbor, dan materi terkait keamanan lainnya.

Testnet

Penyebaran Penuh

Menerapkan versi protokol penuh ke testnet memberikan kesempatan untuk melatih penyebaran dan menguji fitur dalam lingkungan yang aman.

Ini harus menggunakan antarmuka yang sama dengan mainnet untuk mensimulasikan pengalaman pengguna nyata.

Uji: integrasi on-chain; sakelar pembunuh

Pengujian integrasi dan latihan respons insiden juga dapat dilakukan di sini.

Testnet insentif untuk pengujian tekanan pengguna nyata

Testnet juga dapat mendukung pemasaran dan pengumpulan umpan balik.

Dengan memberi insentif kepada pengguna untuk berpartisipasi dalam penggunaan testnet, tim dapat mengidentifikasi masalah kegunaan dan kinerja di bawah kondisi beban yang realistis sambil membangun keterlibatan komunitas.

Persiapan Insiden

Rencana Respon Insiden

Meskipun protokol Anda tampak kedap air, memiliki rencana respons insiden sangat penting.

Rencana ini harus merinci peran, proses komunikasi, prosedur penutupan darurat, koordinasi dengan ahli hukum dan keamanan, dan tugas respons kritis lainnya.

Ini harus ditinjau secara teratur dan digunakan dalam latihan praktis.

Perjanjian Tim Biru

Bermitra dengan tim keamanan eksternal untuk respons insiden sebelumnya dapat menghemat menit-menit berharga saat serangan terjadi.

Membuka kemitraan ini ke publik menunjukkan bahwa Anda menganggap serius keamanan.

Asuransi Kerugian

Integrasi dengan protokol asuransi terdesentralisasi dapat memberikan pengguna kemampuan untuk melindungi dana mereka.

Layanan ini memungkinkan pengguna untuk berbagi risiko dan menciptakan jaring pengaman tambahan, yang mencerminkan secara positif komitmen proyek Anda terhadap keamanan pengguna.

Pasca-Deployment

Operasi

Pemantauan On-chain

Pemantauan aktivitas on-chain secara berkelanjutan menjadi pertahanan garis depan.

Anomali mendadak harus memicu peringatan agar tim Anda dapat dengan cepat merespons dan mencegah kerusakan.

Upaya serangan yang teridentifikasi tepat waktu dapat dihentikan dengan mengaktifkan protokol darurat.

Hadiah Bug

Meluncurkan program hadiah bug publik mengundang peretas etis untuk menguji protokol Anda.

Dengan saluran pelaporan yang jelas dan hadiah yang berarti, program-program ini menarik perhatian dan mendorong pengungkapan daripada eksploitasi.

Migrasi

Latihan Migrasi Testnet

Testnet juga berperan setelah peluncuran.

Menguji skenario migrasi dan penyebaran baru di testnet dapat mencegah bug nyata terjadi sejak awal.

Ini juga mengurangi tekanan pada pengembang selama pembaruan penting.

Dokumentasi Terkini

Mempertahankan dokumentasi teknis dan pengguna yang mutakhir adalah bagian dari operasi yang bertanggung jawab.

Setiap perubahan dalam logika, dependensi, atau proses deployment harus didokumentasikan.

Audit Keamanan Inkremental

Setiap pembaruan protokol harus melalui tinjauan keamanan inkremental.

Audit berkelanjutan memungkinkan tim untuk merespons perubahan secara efektif tanpa memulai dari awal.

Tinjauan Pemodelan Ancaman

Pembaruan besar harus memicu tinjauan baru terhadap model ancaman protokol.

Bahkan perubahan kecil dalam integrasi atau dependensi dapat memperkenalkan risiko baru.

Model yang diperbarui harus dipublikasikan untuk transparansi.

Pemberian Versi yang Tepat untuk Frontend dan Backend

Menerapkan praktik pemberian versi yang masuk akal untuk kode frontend dan backend memudahkan identifikasi masalah dan mengembalikan ke versi stabil selama insiden.

Pendekatan ini dapat mengurangi kebingungan bagi pengguna dan mencegah kerusakan reputasi selama pemadaman yang tidak terduga.