Roteiro de Segurança para Projetos Web3

O Roteiro de Segurança do Protocolo Web3 é um documento estratégico que ajuda as equipes de projeto a planejar e executar tarefas relacionadas à segurança ao longo do ciclo de vida do protocolo.

Ele funciona tanto como um guia prático para uso interno quanto como uma ferramenta de comunicação para informar a comunidade sobre os esforços de segurança da equipe.

O Roteiro evolui com o produto e reflete tanto as atividades planejadas quanto as concluídas, visando melhorar a segurança do protocolo.

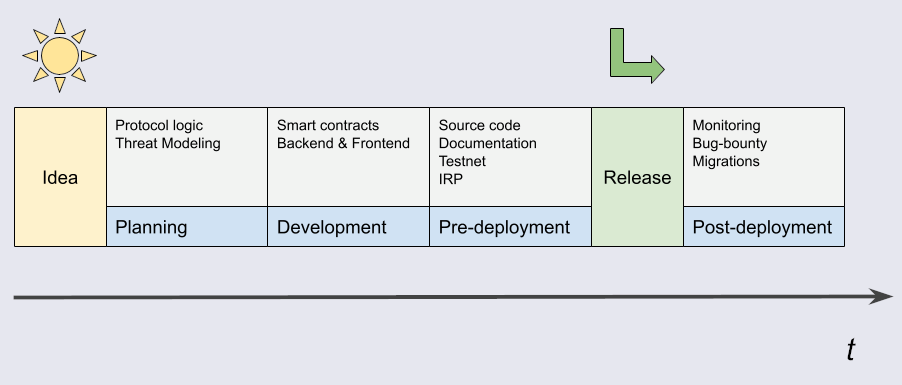

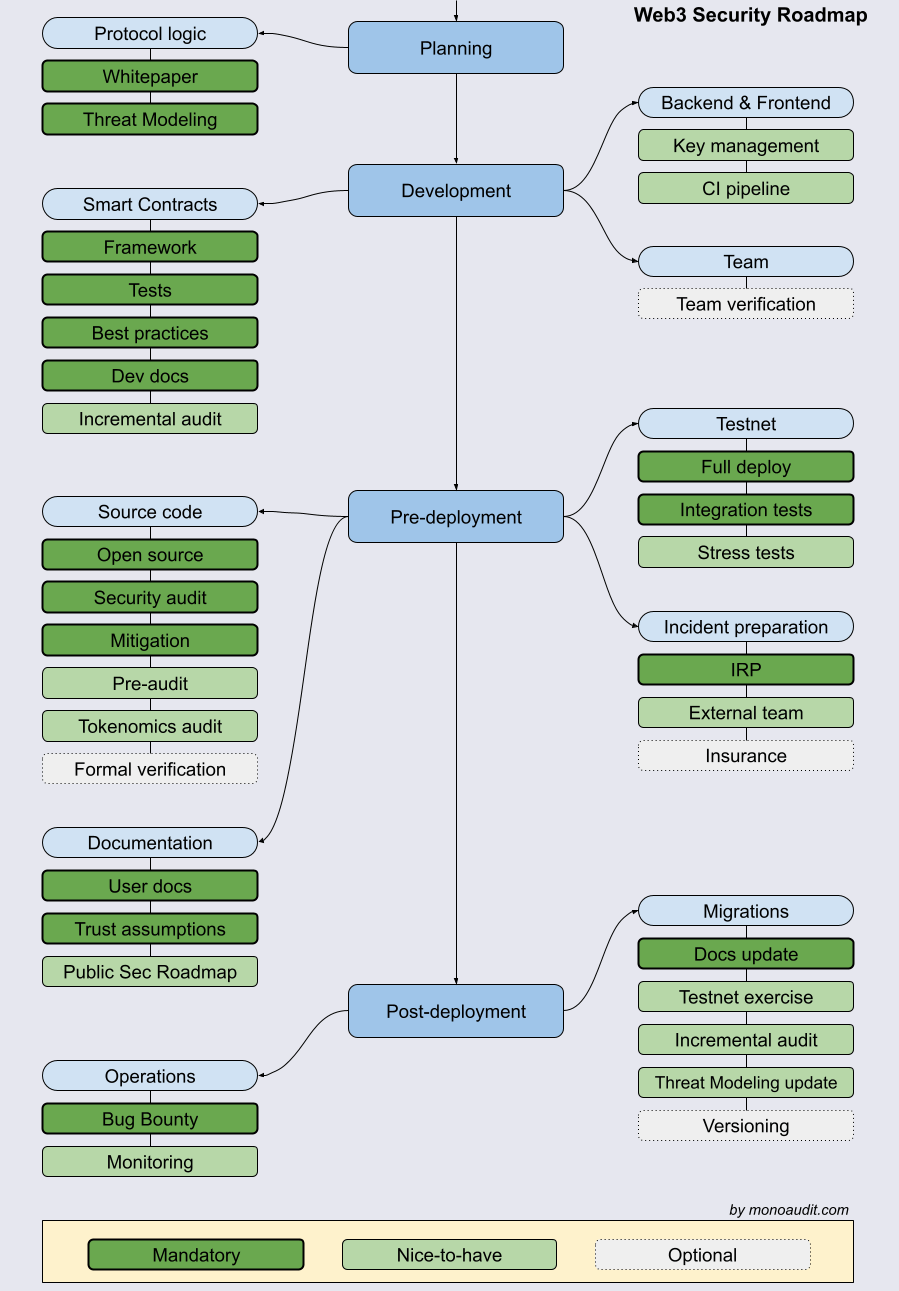

Estágios do Ciclo de Vida

O Roteiro cobre todos os estágios da vida do protocolo, desde a idealização até a manutenção pós-lançamento.

Ele divide as atividades relacionadas à segurança em quatro estágios: planejamento desenvolvimento pré-implantação e pós-implantação

O estágio de planejamento começa quando os fundadores se comprometem a lançar o protocolo. É aqui que o trabalho fundamental começa, mesmo que a codificação ainda não tenha sido iniciada.

O estágio de desenvolvimento começa quando os engenheiros iniciam a escrita do código e pode continuar em ciclos ao longo da vida útil do protocolo, especialmente com atualizações e iterações frequentes.

O estágio de pré-implantação ocorre quando a fase de desenvolvimento é concluída, mas antes do lançamento. Este é um período arriscado: as equipes geralmente estão sob pressão para lançar, mas a pressa pode ter consequências desastrosas. Este estágio deve focar na verificação da prontidão de segurança e na resolução de quaisquer problemas críticos.

O estágio de pós-implantação inclui operações contínuas, como monitoramento, atualizações e migrações, mantendo a estabilidade de longo prazo do protocolo.

Opcionalidade nos Itens do Roteiro

O roteiro utiliza três níveis de importância.

As ações obrigatórias são inegociáveis para qualquer protocolo focado em segurança.

As ações desejáveis podem não se aplicar em todos os casos, mas devem ser consideradas necessárias quando apropriado.

As ações opcionais podem ser ignoradas pela equipe dependendo do contexto, embora sua implementação possa adicionar uma camada adicional de proteção.

Publicação do Roteiro

Tornar o Roteiro de Segurança público permite que a equipe construa confiança com os usuários, comunicando claramente sua estratégia de segurança.

As primeiras versões do Roteiro descreverão apenas a intenção. À medida que o desenvolvimento avança, os pontos do plano de segurança evoluirão de declarações para afirmações de fato.

À medida que o protocolo evolui, o Roteiro deve ser mantido como um documento vivo com controle de versão e histórico de alterações, permitindo que usuários e participantes acompanhem facilmente o progresso e entendam a postura de segurança do protocolo.

Planejamento

Lógica do Protocolo

Documentação

É importante documentar a lógica central do protocolo no início da fase de planejamento.

Seja na forma de um whitepaper ou documentação interativa, isso ajuda os membros da equipe a se alinharem nos objetivos de implementação, serve como uma referência chave para auditores e oferece aos usuários uma visão geral clara da funcionalidade pretendida do protocolo.

Esta documentação deve estar disponível publicamente e ser mantida atualizada.

Modelagem de Ameaças

A modelagem de ameaças deve começar depois que a arquitetura do protocolo for definida, mas antes que a codificação comece.

Isso envolve analisar o fluxo de valores e dados através do protocolo, mapear suas dependências e identificar possíveis vetores de ataque.

O documento resultante deve descrever os riscos, seus impactos potenciais e as estratégias de mitigação.

Se o modelo de ameaça revelar falhas críticas, a lógica do protocolo deve ser revisada.

A publicação dessas informações demonstra o compromisso da equipe com a segurança proativa.

Desenvolvimento

Smart Contracts

Estrutura Estabelecida

Uma vez iniciado o desenvolvimento, a escolha de uma estrutura de contrato inteligente moderna e amplamente adotada torna-se importante.

Esta decisão simplifica os fluxos de trabalho internos e facilita a interação da comunidade, auditores e colaboradores com a base de código.

Tais estruturas geralmente oferecem ecossistemas robustos com ferramentas, linters e integrações de plugins.

Testes Automatizados

O teste é um requisito fundamental durante a fase de desenvolvimento.

A escrita de testes unitários, testes de integração e, quando aplicável, testes de fuzzing garante que a base de código esteja funcionando de forma confiável.

Um pipeline de CI bem integrado deve executar automaticamente esses testes após cada alteração, evitando que código quebrado seja mesclado.

A transparência sobre a cobertura dos testes e os resultados aumenta a confiança com os usuários e as partes interessadas externas.

Melhores Práticas

Seguir as melhores práticas estabelecidas no desenvolvimento e segurança de contratos inteligentes ajuda as equipes a evitar armadilhas comuns.

Ao incorporar essas práticas no desenvolvimento por meio de frameworks e automação de CI, as equipes estabelecem uma base sólida para protocolos seguros.

Documentação para Desenvolvedores

Manter a documentação para desenvolvedores atualizada apoia tanto a transferência interna de conhecimento quanto a colaboração externa.

À medida que os membros da equipe vêm e vão, a documentação garante a continuidade.

Para auditores externos, contribuidores e pesquisadores, uma boa documentação reduz a curva de aprendizado e os ajuda a se engajar de forma mais eficaz com o código.

Auditoria de Segurança Incremental

Auditorias tradicionais fornecem um instantâneo da segurança em um ponto específico no tempo, mas as auditorias incrementais acompanham o processo de desenvolvimento continuamente.

Essas auditorias começam com o primeiro commit de código e rastreiam vulnerabilidades à medida que o código evolui.

Cada vez que um novo código é adicionado, o auditor foca apenas nas últimas alterações.

Essa abordagem encurta o ciclo de feedback, ajuda os desenvolvedores a corrigir problemas mais rapidamente e reduz a carga de trabalho dos revisores de segurança.

Backend & Frontend

Gerenciamento de chaves de carteira quente

A segurança não se limita aos contratos inteligentes.

Qualquer sistema interno ou externo requer manuseio cuidadoso, especialmente ao lidar com chaves de carteira quente ou privilégios administrativos.

Vazamentos de chaves continuam sendo a principal causa de violações de protocolo, então as equipes devem confiar em soluções comprovadas de gerenciamento de segredos.

Pipelines de CI para Segurança

Além dos pipelines de CI básicos para testes, a integração de ferramentas que verificam vulnerabilidades em dependências pode proteger contra ataques à cadeia de suprimentos.

Essas ferramentas ajudam a identificar pacotes desatualizados ou vulneráveis durante o processo de construção e podem ser automatizadas como parte dos fluxos de trabalho de CI/CD.

Equipe

Verificação da equipe

O fator humano deve ser levado em consideração.

Ameaças internas são reais, especialmente em protocolos de alto valor.

As equipes devem usar ferramentas de auditoria e restrições baseadas em funções para minimizar o risco.

Um serviço de verificação de equipe ajudará a identificar indivíduos suspeitos ou restringir suas ações.

Divulgar publicamente os membros da equipe e os colaboradores também pode construir a confiança do usuário.

Pré-implantação

Código fonte

Código aberto & Verificação de Smart Contracts

À medida que o produto se aproxima do lançamento, é essencial tornar o código-fonte aberto e verificar os smart contracts na blockchain.

Na Web3, o código fechado é mais um sinal de alerta do que uma medida de segurança.

Os atacantes ainda podem analisar o bytecode, enquanto a transparência incentiva a comunidade a contribuir para a segurança.

Lista de verificação pré-auditoria

Uma pré-auditoria é um processo leve projetado para identificar problemas antes de uma auditoria formal.

Ela identifica precocemente documentação ausente, testes falhos e contratos quebrados, economizando tempo e dinheiro durante a fase de auditoria completa.

Auditoria de segurança

Uma auditoria completa continua sendo a pedra angular da segurança Web3.

Embora não garanta segurança absoluta, uma revisão profissional reduz significativamente o risco de falhas graves.

Divulgação explícita de vulnerabilidades não corrigidas

Após uma auditoria, qualquer decisão de não corrigir vulnerabilidades identificadas deve ser explicada publicamente, incluindo a justificativa e quaisquer implicações de risco.

Auditoria de Modelo Econômico

À medida que os protocolos se tornam mais complexos, torna-se cada vez mais difícil raciocinar sobre a lógica econômica.

As auditorias focadas em lógica estão se tornando cada vez mais importantes, especialmente para detectar erros em sistemas interconectados ou tokenomics.

Essas auditorias abordam problemas que as auditorias básicas de contratos inteligentes podem ignorar.

Verificação Formal

A verificação formal, embora intensiva em recursos, pode fornecer certeza matemática sobre partes críticas da lógica de um protocolo.

Ela reduz o erro humano e o viés cognitivo, tornando-a uma ferramenta poderosa quando aplicada seletivamente aos componentes mais sensíveis.

Documentação

Documentação do usuário

A documentação do usuário não ajuda apenas os usuários finais.

Para desenvolvedores e auditores, esse nível de documentação preenche a lacuna entre a implementação técnica e a funcionalidade real.

Ela apoia a criação de modelos mentais precisos, especialmente quando o código é abstrato ou de baixo nível.

Divulgação explícita das suposições de confiança

Declarar claramente as suposições de confiança subjacentes ao seu protocolo é outro sinal de maturidade.

Desde a dependência de contratos de terceiros até múltiplas assinaturas e permissões de administrador, os usuários precisam saber o que está fora do seu controle direto.

Isso inclui infraestrutura interna, carteiras ou sistemas off-chain envolvidos na jornada do usuário.

Divulgação explícita do Roteiro de Segurança e seu status

A publicação da própria roadmap de segurança, juntamente com seu status, garante que os usuários possam verificar a intenção do projeto e acompanhar o progresso.

Ela deve ser apresentada claramente e incluir links para auditorias, dashboards e outros materiais relacionados à segurança.

Testnet

Implantação completa

A implantação de uma versão completa do protocolo em uma testnet oferece uma oportunidade para ensaiar implantações e testar recursos em um ambiente seguro.

Deve usar as mesmas interfaces da mainnet para simular a experiência real do usuário.

Teste: integrações on-chain; kill switch

Testes de integração e exercícios de resposta a incidentes também podem ser realizados aqui.

Testnet incentivada: teste de estresse com usuários reais

As testnets também podem apoiar o marketing e a coleta de feedback.

Ao incentivar os usuários a participar do uso da testnet, as equipes podem identificar problemas de usabilidade e desempenho em condições de carga realistas, ao mesmo tempo em que constroem o engajamento da comunidade.

Preparação para incidentes

Plano de resposta a incidentes

Mesmo que seu protocolo pareça à prova de falhas, ter um plano de resposta a incidentes é essencial.

Este plano deve detalhar funções, processos de comunicação, procedimentos de desligamento de emergência, coordenação com especialistas jurídicos e de segurança, e outras tarefas críticas de resposta.

Ele deve ser revisado regularmente e usado em exercícios práticos.

Acordos de equipe azul

A parceria antecipada com uma equipe de segurança externa para resposta a incidentes pode economizar minutos preciosos quando um ataque acontece.

A divulgação pública dessa parceria mostra que você leva a segurança a sério.

Seguro contra perdas

A integração com protocolos de seguro descentralizados pode fornecer aos usuários a capacidade de proteger seus fundos.

Esses serviços permitem que o usuário compartilhe o risco e crie uma rede de segurança adicional, o que se reflete positivamente no compromisso do seu projeto com a segurança do usuário.

Pós-implantação

Operações

Monitoramento on-chain

O monitoramento contínuo da atividade on-chain torna-se uma defesa de linha de frente.

Anomalias repentinas devem disparar alertas para que sua equipe possa responder rapidamente e evitar danos.

Uma tentativa de ataque identificada em tempo hábil pode ser interrompida ativando um protocolo de emergência.

Recompensa por bugs (Bug bounty)

Lançar um programa público de recompensas por bugs convida hackers éticos a testar seu protocolo.

Com canais de denúncia claramente definidos e recompensas significativas, esses programas atraem atenção e incentivam a divulgação em vez da exploração.

Migrações

Exercício de migração em testnet

As testnets também desempenham um papel após o lançamento.

Testar cenários de migração e novas implantações em testnets pode evitar que bugs reais aconteçam em primeiro lugar.

Também reduz a pressão sobre os desenvolvedores durante atualizações importantes.

Documentação atualizada

Manter a documentação técnica e do usuário atualizada faz parte das operações responsáveis.

Quaisquer mudanças na lógica, dependências ou processo de implantação devem ser documentadas.

Auditoria de segurança incremental

Cada atualização de protocolo deve passar por uma revisão de segurança incremental.

A auditoria contínua permite que as equipes respondam às mudanças de forma eficaz sem começar do zero.

Revisão da Modelagem de Ameaças

Atualizações importantes devem desencadear uma nova revisão do modelo de ameaças do protocolo.

Mesmo pequenas alterações na integração ou nas dependências podem introduzir novos riscos.

Os modelos atualizados devem ser publicados para fins de transparência.

Versionamento adequado de frontend e backend

A aplicação de práticas de versionamento sensatas para o código do frontend e do backend facilita a identificação de problemas e o retorno a versões estáveis durante incidentes.

Essa abordagem pode reduzir a confusão para os usuários e prevenir danos à reputação durante interrupções inesperadas.